Шифрование данных в СХД: важность и основные методы

Объемы информации, для хранения которой используются СХД, год от года увеличиваются. При этом речь идет не только об общедоступной информации, но и о конфиденциальной, коммерческой, личной, способной стать предметом посягательства злоумышленников, мошенников, хакеров, желающих использовать ее для извлечения выгоды.

Способов защиты в данном случае множество, специалисты рекомендуют придерживаться комплексного подхода, построенного сразу на нескольких методиках. Одна из них – шифрование. В чем его особенности? Какими типами оно представлено?

Необходимость

Необходимость использования шифрования информации, хранящейся на СХД, дисковых массивах, объясняется следующим:

- Обеспечение безопасности данных. Даже если злоумышленникам удастся добраться до системы, похитить данные, они не смогут расшифровать их и использовать в своих целях. Операция возможна исключительно при указании соответствующего пароля или доступе к файлу-ключу.

- Выполнение требований законодательства. Коммерческие организации, предоставляющие услуги СХД, обязаны соблюдать законы. Нарушения могут привести к серьезным штрафным санкциям, вплоть до приостановки деятельности до устранения нарушений.

- Повышение клиентского доверия. Клиенты с большим желанием обращаются в компании, использующие СХД с алгоритмами шифрования. Это обеспечивает уверенность в том, что вся информация, в том числе ответственная, коммерческая, персональная, гарантированно не попадет в чужие руки.

- Автоматизация. Грамотный подбор, точная настройка алгоритмов шифрования – все это обеспечивает преобразование информации в автоматическом режиме, без дополнительных команд.

Общее понятие

Шифрование – обратимая трансформация данных, основной смысл которой – сокрытие от лиц, не имеющих прав доступа к ним. Для подтверждения таких прав пользователь должен использовать ключ, либо комплекс таковых, благодаря которым происходят процессы шифровки и расшифровки. Использование алгоритмов шифрования регламентировано, главным образом стандартом ISO/IEC 27040, разработанным специально для СХД. Шифрование в таких системах может быть реализовано по двум основным алгоритмам, каждый из которых требует подробного рассмотрения.

Симметричное

Главный принцип алгоритма – использование одинаковых ключей для шифровки и расшифровки. Это обеспечивает хорошее быстродействие, однако, предъявляет жесткие требования к безопасности ключа, нужно на 100% исключить его перехват, в противном случае – все данные окажутся под угрозой кражи, перехвата. Достоинства алгоритма выглядят следующим образом:

- Быстродействие. Вычислительные операции упрощены, а их количество – сведено к минимуму, что обеспечивает эффективность даже в СХД со слабыми контроллерами.

- Минимальная нагрузка на процессор.

- Хорошая устойчивость к взлому даже при использовании коротких ключей.

Асимметричное

В данном случае для шифровки и расшифровки используются разные ключи, однако, находящиеся в математической связи друг с другом. Первый ключ открыт, второй – хранится в секрете. Секретный ключ известен исключительно пользователям с соответствующими правами доступа к СХД.

Асимметричное шифрование считается более надежным, исключает получение доступа мошенниками ко всей информации при перехвате ключа. Данная уязвимость характерна для симметричного алгоритма.

Реализация

Зашифровать информацию, хранящуюся на отдельном дисковом накопителе, либо в СХД, можно на программном и аппаратном уровнях. В первом случае, на компьютер или другое головное, управляющее, устройство, должно быть установлено соответствующее программное обеспечение, функция которого – шифрование информации и ее расшифровка, при запросе пользователя, имеющего соответствующие права доступа.

Такая реализация оптимальна для использования частными лицами, организациями небольшого масштаба, исключает необходимость в покупке и настройке дополнительных устройств. Процессы зашифровки и расшифровки автоматизированы, что упрощает применение без вреда для надежности. Системные требования программ невысоки, даже активное использование не снизит производительности СХД, не увеличит время обработки запросов.

Аппаратное

В данной ситуации необходим аппаратный модуль, процессор. Взаимодействовать с зашифрованными данными можно после ввода пароля, созданного этим устройством. Технология сложнее, однако, надежнее. Ее использование потребует дополнительных вложений на покупку оборудования, рекомендовано организациям, готовым к таким расходам, делающим ставку не на экономию, а на максимальный уровень защиты и скорость взаимодействия с информацией.

Главные достоинства аппаратного шифрования таковы:

- Максимальная производительность. Задействуется процессор не компьютера, под управлением которого находится система хранения данных, а ее собственный, либо – установленный на диске.

- Комплектация системы памятью, защищенной от вскрытия, что не дает злоумышленнику физически добраться до ключей шифрования.

- Понятность, простота работы, легкость взаимодействия с данными.

Технологии шифрования

Помимо общих алгоритмов и способов реализации, необходимо рассмотреть и конкретные технологии, благодаря которым достигается высокий уровень защиты СХД. Например, достаточно распространена методика SED, self-encrypting drive. Реализовать ее можно, если использовать при построении хранилища диски, укомплектованные контроллерами, прошитыми соответствующим образом.

На прошивке специалисты акцентируют особое внимание, так как даже при изначальной поддержке аппаратного шифрования, далеко не все контроллеры имеют соответствующую программную часть. Современные вариации SED-шифрования максимально функциональны, позволяют формировать многодисковые массивы в СХД, комбинировать разделы со свободным доступом, так и с защищенным, требующим для взаимодействия с информацией ключей.

SED-прошивки допускают хранение ключа непосредственно на защищенном устройстве, однако, использовать эту возможность нужно с осторожностью, только в том случае, если злоумышленник гарантированно не сможет физически добраться до СХД.

Шифрование тома

Данная технология является отличным первым уровнем защиты, может быть использована даже в том случае, если диск, входящий в структуру хранилища, не поддерживает SED. При высокой надежности она несколько снижает производительность, быстрое взаимодействие с зашифрованными разделами невозможно.

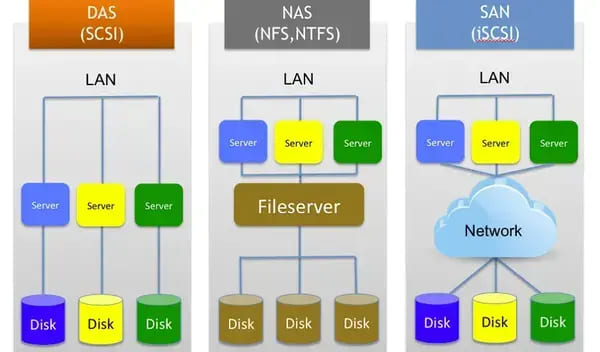

Шифрование сетевых папок

Технология принадлежит к категории наиболее “свежих”, активно используется на хранилищах данных типа NAS. Важно, чтобы процессор системы имел 64-битную архитектуру. Метод совершенствуется, ранее использовать его можно было только в качестве самостоятельного, теперь – как дополнение к шифрованию томов.

Для реализации технологии применяется алгоритм AES-256. Ключ генерируется однократно, после того, как пользователь подает соответствующую команду. Альтернативный вариант – пароль, однако, он не дает такого же уровня защиты, как ключ.

Дополнительные рекомендации

При внедрении алгоритмов шифрования на СХД следует соблюдать несколько советов:

- Задействование механизмов резервирования, создание копий информации. Шифрование защищает ее от посторонних действий, кражи, однако, оказывается бессильным в случае технических проблем. Копия исключает потерю при сбое диска. Вдобавок, способ помогает сохранить доступ при потере паролей и ключей.

- Многослойность защиты. Надежные системы хранения данных допускают использование не одной технологии шифрования, а сразу нескольких, за счет чего количество возможных уязвимостей сводится к минимуму.

- Использование надежных паролей для каждого из устройств, взаимодействующих с системой хранения данных. Достаточно руководствоваться классическими правилами: пароли должны быть длинными, состоящими не только из букв различного регистра, но и из цифр, допустимых графических символов.

Также необходимо предусмотреть ключ восстановления. В том случае, если пользователь забудет пароль, восстановление доступа к СХД будет возможно исключительно через этот ключ.